UAC (Contrôle de Compte Utilisateur), une mesure de sécurité supplémentaire contre les Malwares

Publié par chantal11 le jeudi 4. août 2011

Depuis que l’UAC (Contrôle de Compte Utilisateur) a fait son apparition sous Vista puis sous Windows 7, les Malwares ont rencontré quelques difficultés à s’exécuter sur le système d’un utilisateur, qui doit valider l’autorisation de modification.

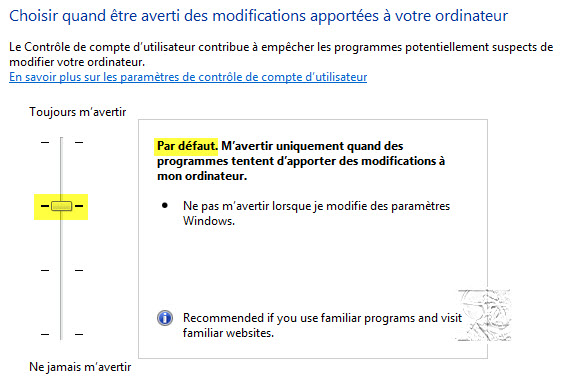

Les différents niveaux du Contrôle de Compte Utilisateur (UAC) sous Windows 7

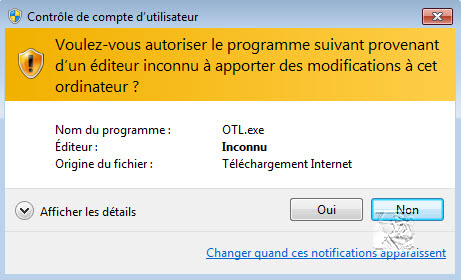

De nos jours, hélas, certains logiciels malveillants arrivent à contourner cette défense en désactivant UAC, soit parce que le Malware s’exécute avec une élévation de privilèges (exploit dans un service avec un accès administrateur) soit parce que l’utilisateur a lui-même cliqué sur Oui à la demande d’autorisation de l’UAC.

De nouvelles variantes du virus Sality, des rootkits Alureon/TDL, de rogues tel que FakePAV, des vers Autorun, des trojans bancaires Bancos, le ver Rorpian, ont cette particularité de désactiver UAC.

Les éditeurs d’antivirus ont du intégrer une surveillance des comportements de tout logiciel qui manipule les paramètres de l’UAC. C’est le cas par exemple de Microsoft Security Essentials.

Une étude du Microsoft Malware Protection Center a démontré que si certaines attaques réussissent à contourner l’UAC, d’autres ont un taux de réussite nettement diminué quand l’UAC est activé.

L’UAC représente donc une mesure supplémentaire pour améliorer la sécurité du système, le laisser activé est fortement recommandé.

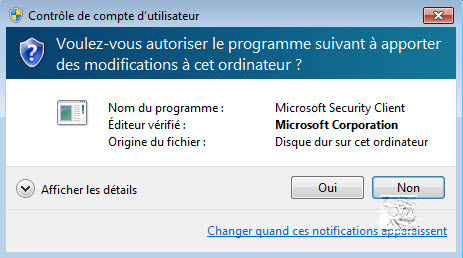

Dans le cas d’une demande d’autorisation UAC imprévue apparaît, toujours vérifier quelle application la demande en cliquant sur Afficher les détails et dans le doute, cliquer sur Non

Source : Microsoft Malware Protection Center (article de Joe Faulhaber)

samedi 13. août 2011 à 14:02

Lourd et pas efficace. J’ai utilisé cette « démarche » jusqu’à ce que j’attrape une cochonnerie et depuis « j’ai détendu la protection » et je n’ai pas eu de soucis…avec mon Firewall et mon anti malware que je passe régulièrement…